我在公司现有的总部网络环境里,搭建了一套 SSL VPN 服务。这样一来,在外办公的电脑不用直接连进公司内网,就能通过加密安全的方式远程接入公司网络,正常访问内部的设备和系统。

测试验证也都成功了:SSL VPN 部署在总部防火墙的外网接口上,Windows 10 电脑用专用的 SSLVPN 客户端连接后,拿到了虚拟 IP 地址,访问一切正常。

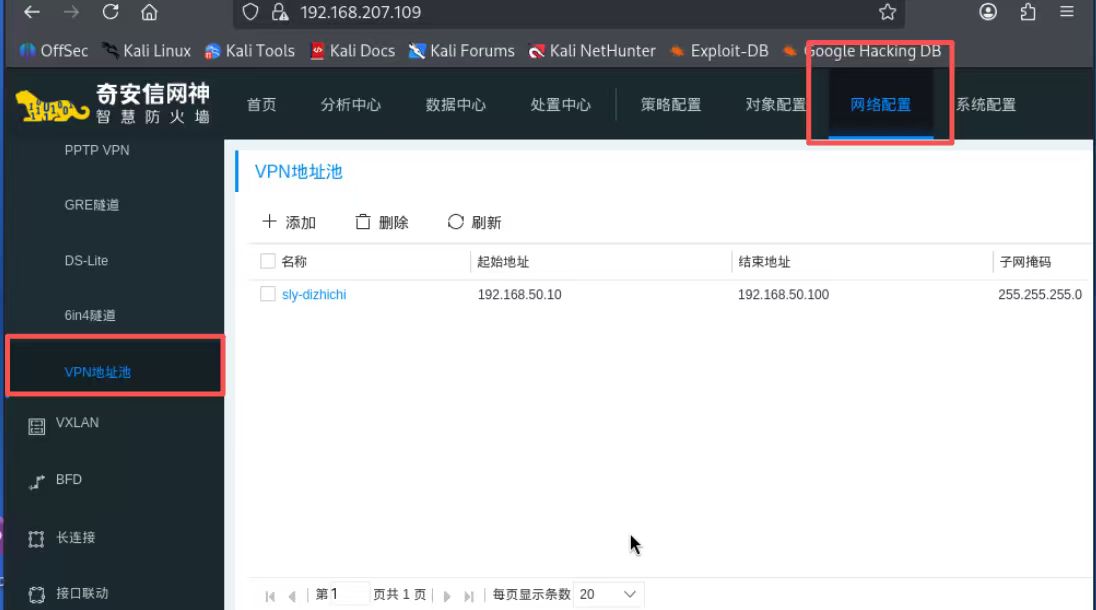

一、建立vpn池

然后我在防火墙的「网络配置」里,给 VPN 建了个地址池。说

白了就是给外面连进来的电脑,专门划了一段虚拟 IP 号段(我设的是 192.168.50.10 到 192.168.50.100)。

员工在外网用 VPN 拨号进来,就会从这段号里拿一个 IP,既不会和公司内网的设备 IP 撞车,还能单独给这些虚拟 IP 设访问权限,想让他们能访问哪个内部系统、不能碰哪个,都能精准控制,安全又好管理。

vpn池配置如下图:

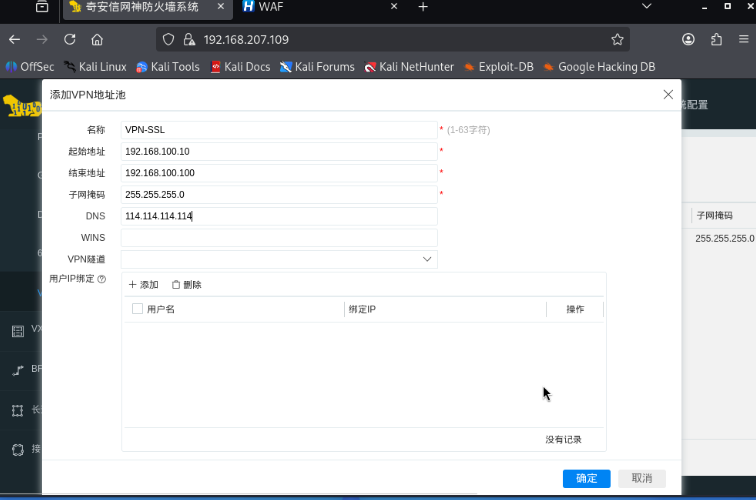

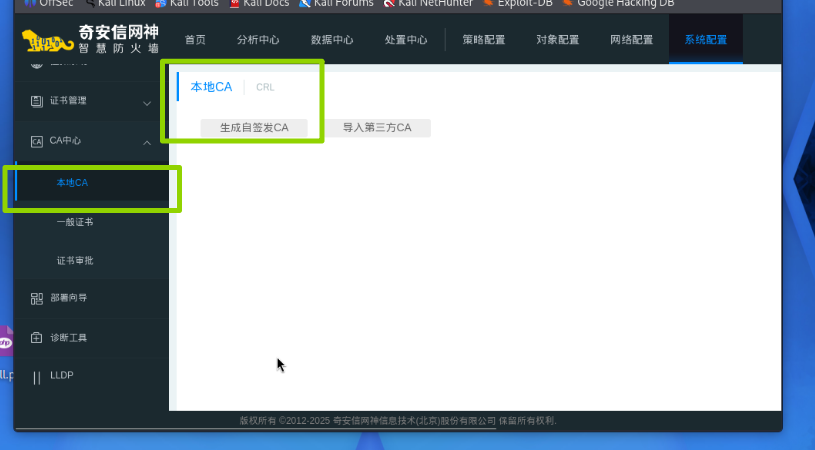

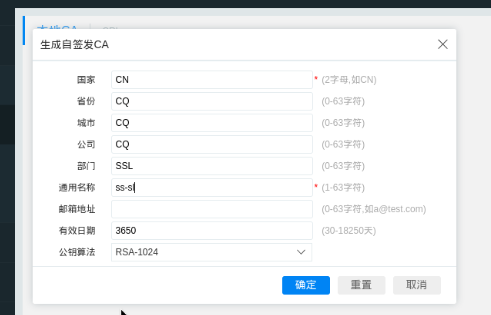

二、生成CA证书

地址池配置完啦,接下来该给 VPN 配置证书了,这一步就是在防火墙的系统配置里,找到本地 CA 选项,准备生成自己的 CA 证书。咱们自己做一个信任根证书,之后 VPN 服务端、员工的客户端都会用这个证书来互相认证,不然电脑连 VPN 时会一直弹窗说 “不安全”,根本连不进去。这是让 VPN 连接变安全、能正常用的关键一步。

在证书设置中,我们可以自己去取名字,自己去设定我们的地区啊,单位名称啊这些。

我的设置如下:

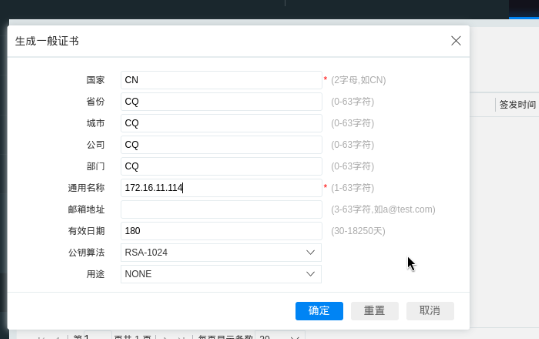

并且我们在生成了自签发CA之后,还需要生成一张一般证书,并且这张证书我们可以用我们自己的ip进行设置为他的通用名称

证书设置如下:

上一步我们生成了自签发的 CA 根证书,这一步就是把这个 “信任根” 正式导入到系统里,让它生效

我现在在「证书列表」里点击了导入证书,具体的配置细节如下:

名称:填了

ss-sl,方便后续一眼识别这是给 SSL VPN 用的证书。导入方式:选择了从本地 CA 中心(直接调用我们刚才生成的那个自签发 CA)。

一般证书:指定了信任的 CA 服务器地址

172.16.11.114。

这一步的核心作用是:

把自制的 “信任根机构” 录入到防火墙的证书库中。相当于告诉防火墙:“以后凡是由这个 CA 签发的证书,属于安全连接。”

这一步做完,我们的 SSL VPN 就有了合法的 “身份背书”,后续客户端连接时,就不会再报 “证书不受信任” 的安全拦截提示了,通信也会更安全。

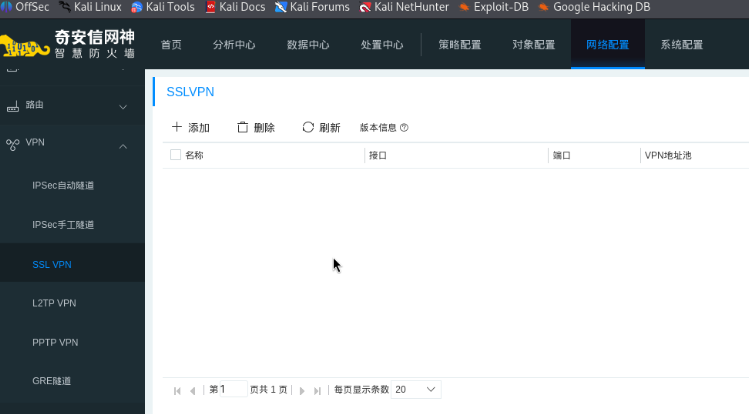

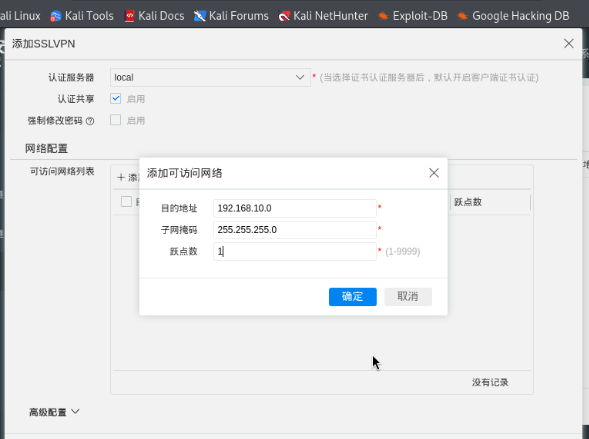

三、我们进行对ssl-vpn进行设置

证书和地址池都弄好啦,接下来就是正式搭建 SSL VPN 服务的环节

我进到了防火墙的 SSL VPN 管理页面,点「添加」来创建我们自己的 VPN 服务了。

前面弄的地址池、证书,都是给这个服务准备的,这一步就是把它们拼起来:给 VPN 绑上外网口,让外面的电脑能连进来;关联地址池,给连进来的电脑分 IP;再绑上证书,让连接全程加密不被窃听。这一步做完,我们的 SSL VPN 服务就基本成型了,离成功就差最后几步配置和测试了

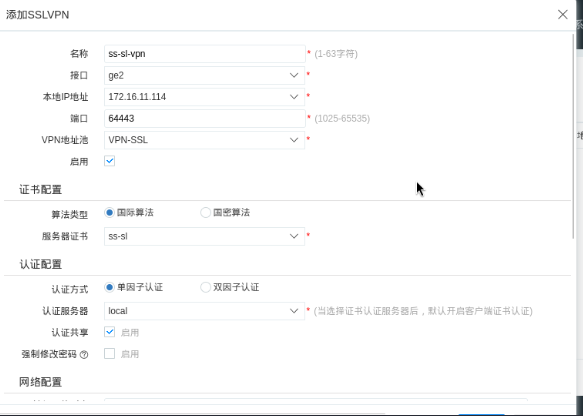

上一步我们点了添加,这一步就是给 SSL VPN 填好所有关键配置,把服务正式搭起来

我给 VPN 起了名字,绑上了防火墙的外网口,用了自定义端口 64443,还关联了之前建好的地址池和 SSL 证书,这样外面的电脑就能通过加密连接连进来了。

上图就是我的配置。

然后最关键的一步,就是给 VPN 用户设访问权限:只允许连进来的用户访问公司 192.168.10.0 这个内网段,其他内网区域一概不让碰。既保证员工能正常用内部系统,又不会让 VPN 变成内网的安全漏洞,安全又实用。

上图为我的配置,如上图这样配置,就ok了!

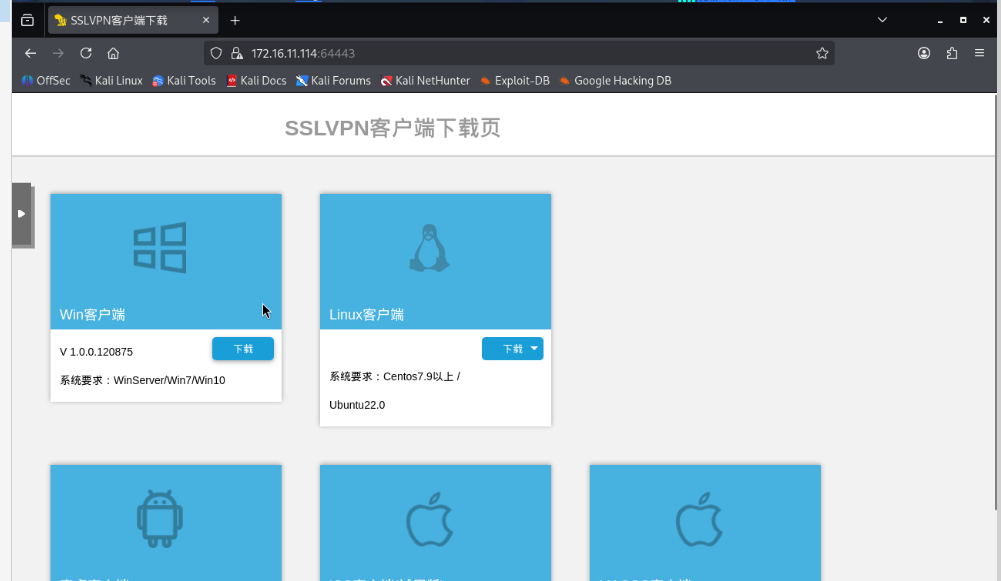

四、下载客户端

服务端都配置好了,现在该给咱们自己电脑装 “连接软件” 啦!我在浏览器里输入 VPN 服务的地址,直接跳出了官方的客户端下载页。

这个页面特别贴心,根据咱们用的系统分好了:Windows 电脑就下 Win 客户端,Linux 电脑就下 Linux 客户端,还有手机用的安卓、苹果版。直接找自己系统的版本下载安装,装好就能输账号密码拨号连公司内网了,下一步就是实测能不能用

我们直接在win10上登录,然后下载

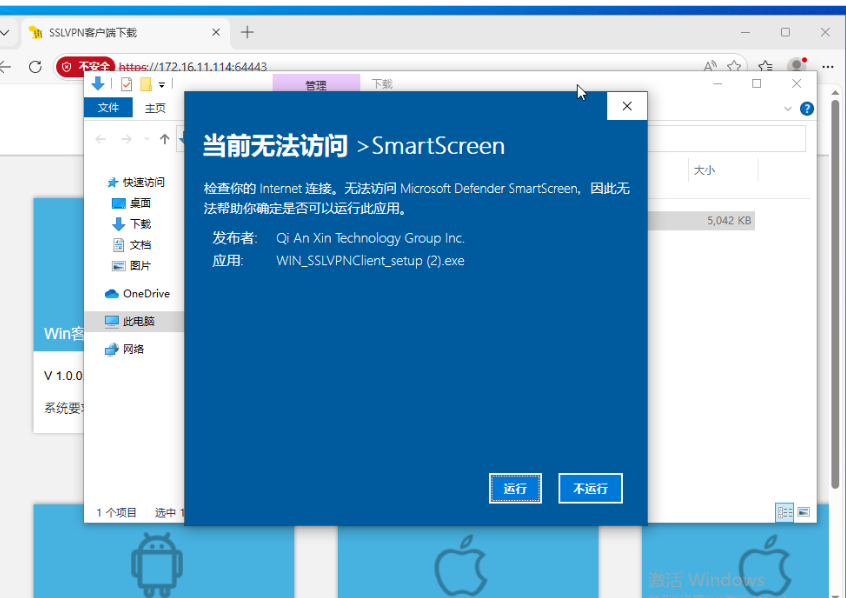

下载之后可能会显示不安全,这里我们要选择保留,如下图所示:

在之后弹出来的对话框我们接着选择继续运行。

五、登录;检查验证

客户端安装完成后,就到了最终的连接测试环节

打开奇安信 SSL VPN 客户端,我在地址栏填入了防火墙外网口 IP 172.16.11.114,端口填写了之前配置的自定义端口 64443,确认无误后点击「连接」,就开始发起 VPN 接入请求了。

这一步是客户端和服务端的 “握手” 环节,会自动完成证书校验、身份认证,验证通过后就能成功建立连接

点击连接后,客户端成功接入,隧道信息页面完整展示了所有关键状态,标志着 SSL VPN 部署全流程圆满完成!

虚拟 IP 分配正常:客户端成功拿到专属虚拟 IP,无 IP 冲突

加密隧道建立成功:AES-256+SHA1 加密生效,通信全程安全加密

内网访问权限生效:可正常访问之前配置的

192.168.10.0/24内网段,成功打开内部业务系统http://192.168.10.101外部终端安全接入:员工电脑无需直接暴露在公网,通过加密隧道安全访问公司内网资源,完全满足远程办公需求

六、流程回归

部署全流程回顾

准备阶段:配置 VPN 地址池,给远程用户分配专属虚拟 IP

安全基础:生成自签发 CA 证书,为 VPN 连接提供加密和身份认证

服务端搭建:创建 SSL VPN 服务,绑定外网口、端口、证书,配置内网访问权限

客户端部署:下载对应系统的客户端,配置服务器地址和端口

最终验证:成功建立加密隧道,获取虚拟 IP,正常访问内部业务系统