前言

在企业 Web 安全体系中,WAF(Web 应用防火墙)是最核心的防御屏障之一,而渗透测试则是验证 WAF 防护有效性、挖掘 Web 应用深层漏洞的关键手段。本文将基于一套完整的攻防拓扑环境,从环境搭建、流量链路分析,到 WAF 绕过实战、Web 漏洞挖掘,完整复盘一次标准的 Web 应用渗透测试全流程,为安全从业者提供可落地的实战参考。

环境

配置网络一定要在同一网段上

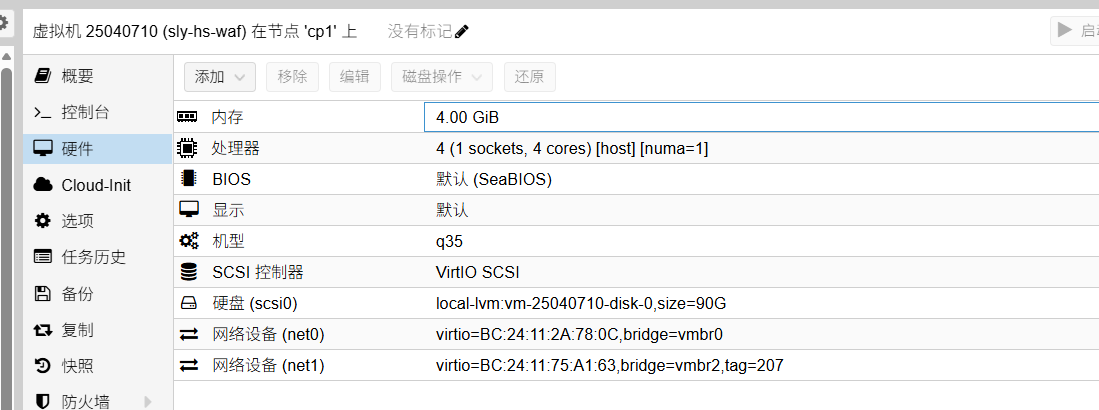

WAF:

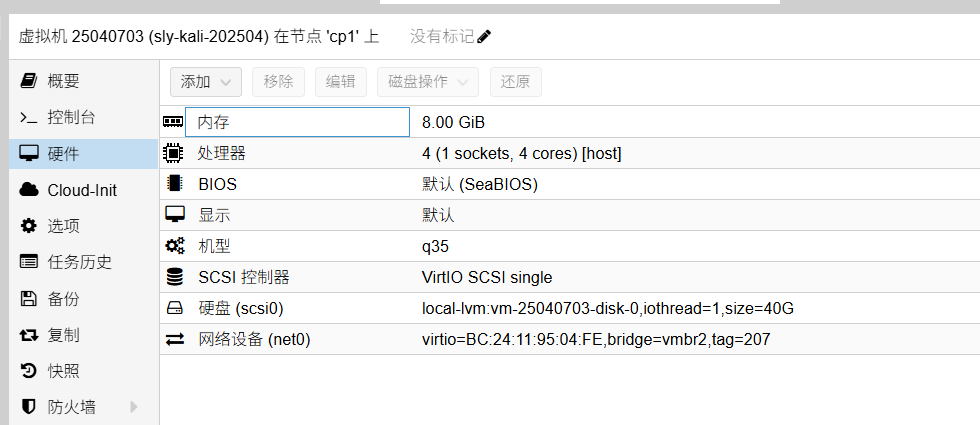

kali:

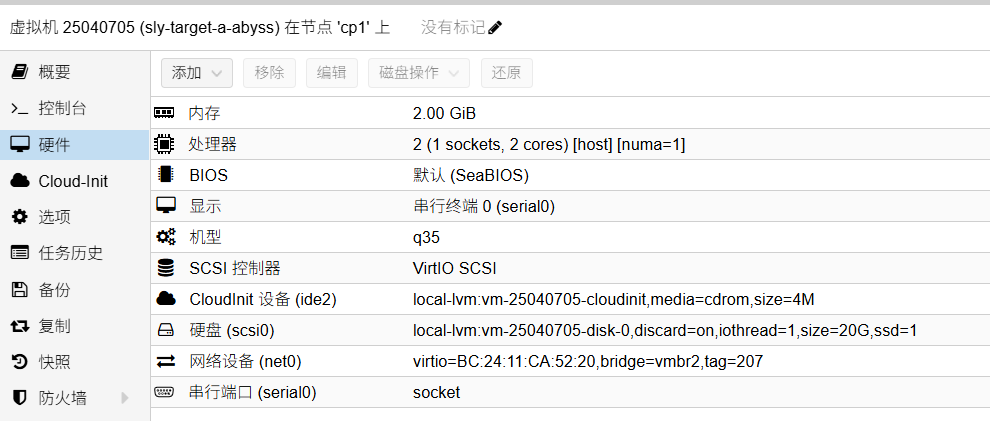

app:

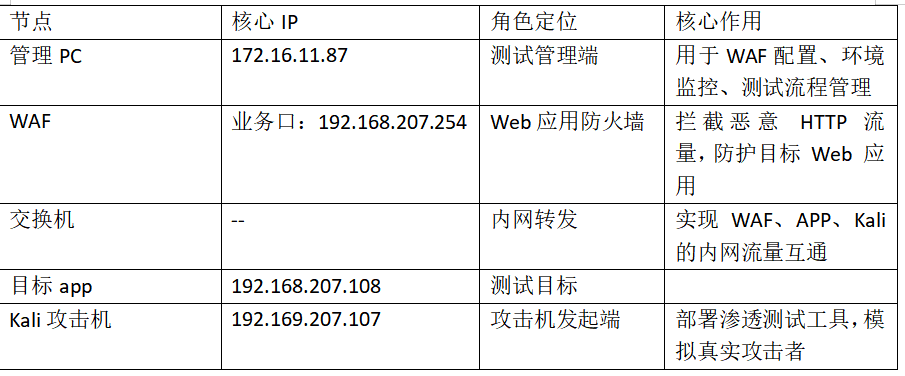

各节点核心信息与职责

一、基础配置

1、我们把WAF的网络给配置好了,我们就开机进入,查看一下我们的IP是否设置成功

输入:hillstone 密码:hillstone 第三次输入密码就是你重新修改的密码,接着我们输入 show interface 出现IP (如图所示)

2、访问172.16.11.87这个IP,进入到配置界面对防火墙进行配置

防火墙的核心设计是安全域隔离,我们将接口按业务场景划分到不同安全域,实现精细化管控

2. 核心需求

内网终端通过防火墙 ge3 接口自动获取 IP 地址(DHCP 服务)

实现内网(trust 域)与外网(untrust 域)的基础互通

配置基础安全策略,管控跨域流量

开启接口管理权限,保障运维可达性

二、第一步:外网接口(ge2)完整配置

外网接口是防火墙连接互联网的出口,我们先完成 ge2 接口的基础配置,确保外网链路连通。

1. 接口基础参数配置

进入「网络 - 接口 - 物理接口」,找到 ge2 接口点击编辑,核心配置如下:

物理接口:勾选「启用」,激活接口

名称:默认 ge2(可自定义别名,用于标识接口用途)

MAC 地址:默认设备物理 MAC,无需修改,可点击「恢复默认」重置

虚 MAC 地址:

00:00:00:10:20:00(用于 HA 高可用场景,单设备可默认)安全域:选择

untrust(外网域,防火墙默认将 untrust 作为外网安全域)工作模式:选择「路由模式」(外网接口需三层路由转发,而非交换模式)

HA 组:默认 0(单设备部署无需修改,双机热备时配置)

Netflow / 外网接口:本次基础组网无需启用,保持默认不勾选

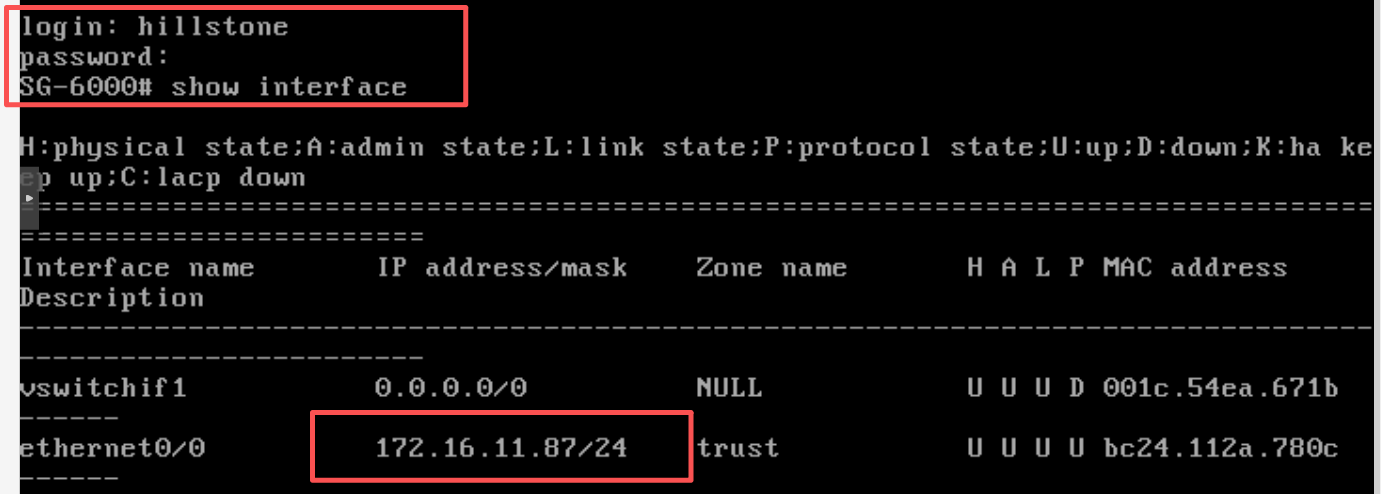

2. IP 地址与管理权限配置

在「本地地址列表 - IPv4」中配置外网 IP:

选择「静态地址」(外网出口通常为固定公网 IP,而非 DHCP 自动获取)

点击「添加」,配置 IP:

172.16.11.114,子网掩码:255.255.255.0,类型选择float(浮动 IP,适配 HA 场景)管理方式:仅勾选「Ping」(仅允许外网 ping 测试连通性,禁用 HTTPS/SSH/SNMP,避免外网直接管理防火墙,提升安全性) (如下图所示)

3. 配置要点总结

外网接口必须划入

untrust安全域,这是防火墙内外网隔离的基础外网接口禁用远程管理权限,仅保留 Ping 用于链路测试,是企业防火墙的安全基线

静态 IP 配置需与上级运营商 / 路由器网段一致,确保外网路由可达

三、第二步:内网接口(ge3)完整配置

内网接口是防火墙连接内网终端的网关,我们需要配置 IP、DHCP 服务,为内网终端提供网络接入。

1. 接口基础参数配置

同样进入物理接口编辑页面,配置 ge3 接口:

物理接口:勾选「启用」

安全域:选择

trust(内网域,防火墙默认 trust 为信任的内网区域)工作模式:选择「路由模式」(作为内网网关,需三层路由转发)

虚 MAC 地址:

00:00:00:10:30:00(HA 场景使用,单设备默认即可)

2. 内网网关 IP 配置

在「本地地址列表 - IPv4」中配置内网网关 IP:

选择「静态地址」

点击「添加」,配置 IP:

192.168.99.254,子网掩码:255.255.255.0,类型float该 IP 将作为内网所有终端的默认网关,是内网流量的核心转发点

管理方式:同样仅勾选「Ping」,仅允许内网 ping 测试网关连通性

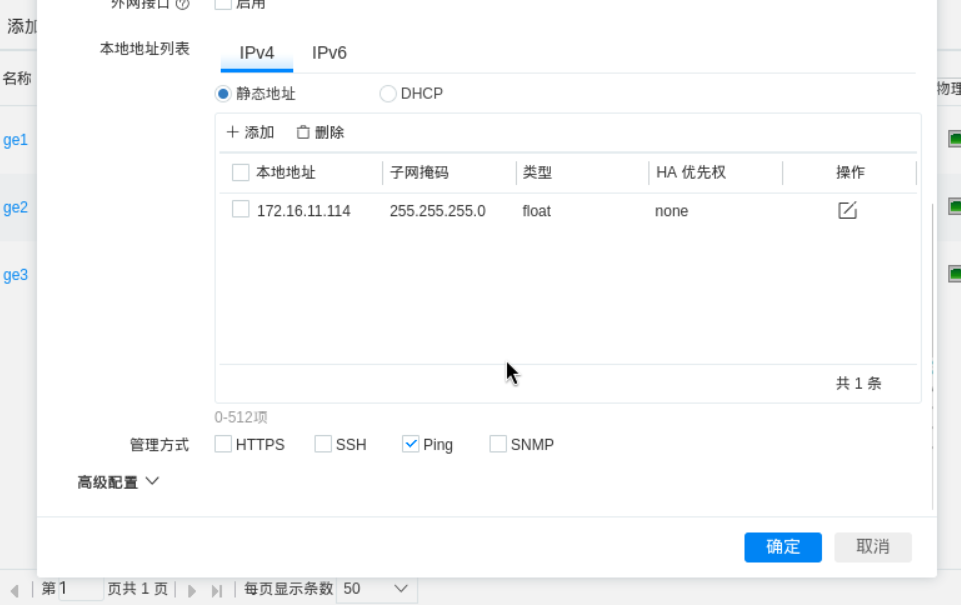

四、第三步:内网 DHCP 服务完整配置

为了让内网终端自动获取 IP 地址,无需手动配置,我们在 ge3 接口上启用 DHCP 服务器。

1. DHCP 服务基础启用

进入「网络 - DHCP-DHCP 服务器」,勾选「启用 DHCP 服务」,点击「添加」新建 DHCP 地址池:

名称:自定义为

fw-dhcp(用于标识 DHCP 实例)地址池类型:选择「接口地址池」(绑定 ge3 内网接口,仅为该接口下的终端分配 IP)

接口:选择

ge3(仅为 ge3 连接的内网终端分配 IP)

2. DHCP 地址池详细配置

进入「编辑 DHCP」页面,完成核心参数配置:

网关地址:填写 ge3 接口的 IP

192.168.99.254(终端获取 IP 后,默认网关指向防火墙)DNS1:填写

10.10.1.100(企业内网 DNS 服务器,也可配置公共 DNS 如 114.114.114.114)续租时间:

43200秒(即 12 小时,企业内网可根据终端流动性调整,固定终端可设置更长)网络地址:

192.168.99.0(内网网段,与接口 IP 网段一致)网络掩码:

255.255.255.0(与接口子网掩码一致)地址池列表:

192.168.99.100-192.168.99.200(为终端分配的 IP 范围,避开网关 IP 192.168.99.254,预留 1-99 用于服务器、打印机等固定 IP 设备)

3. DHCP 配置要点

地址池必须与接口 IP 在同一网段,否则终端无法正常获取 IP

网关地址必须填写接口 IP,否则终端获取 IP 后无法上网

地址池范围需避开网关、服务器等固定 IP 设备,避免 IP 冲突

可在「保留地址」标签页,为打印机、服务器等设备配置静态 IP 绑定,确保 IP 固定

五、第四步:安全策略配置(跨域流量放行)

防火墙默认拒绝所有跨安全域的流量,因此我们需要配置安全策略,放行内网(trust)与外网(untrust)之间的流量,实现内外网互通。

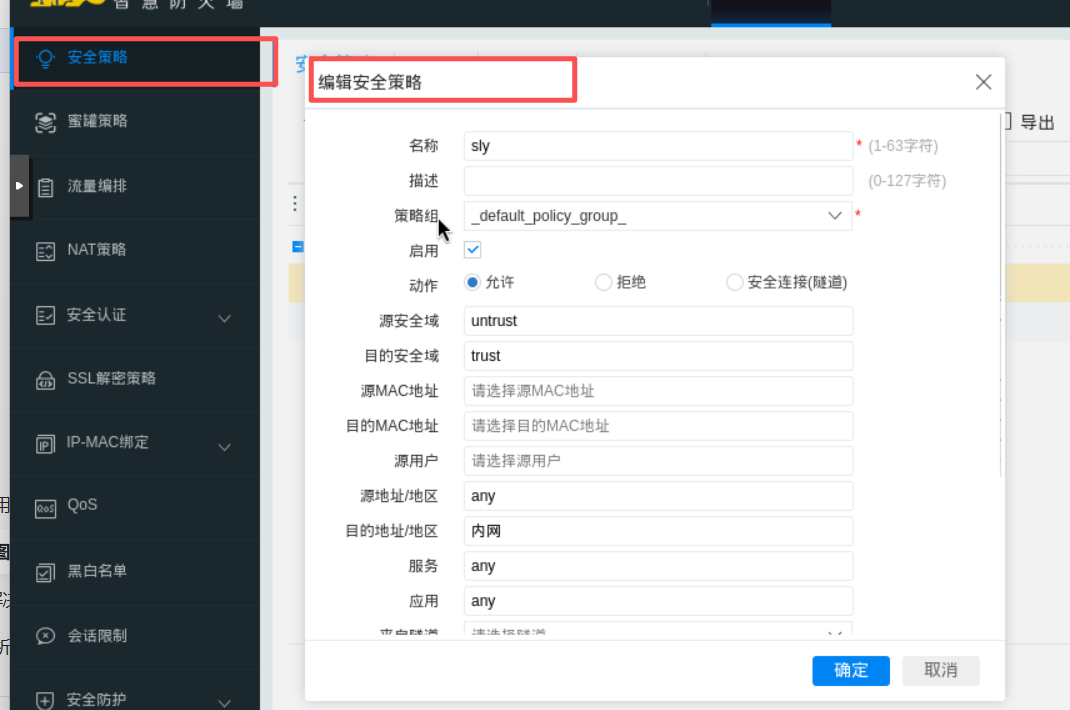

1. 安全策略基础配置

进入「策略 - 安全策略」,点击「添加」新建安全策略:

名称:自定义为

sly(用于标识策略用途)启用:勾选启用,激活策略

动作:选择「允许」(放行匹配的流量)

源安全域:

untrust(外网域,本次示例配置外网到内网的放行,实际企业中通常优先配置 trust 到 untrust 的放行)目的安全域:

trust(内网域)源地址 / 地区:

any(允许所有外网地址访问)目的地址 / 地区:

内网(选择内网地址对象,匹配 192.168.99.0/24 网段)服务 / 应用:

any(允许所有服务 / 应用,实际生产环境需精细化管控,仅放行必要服务)

2. 安全策略配置优化建议

本次为基础组网配置,采用了any-any的宽松策略,实际企业生产环境中,必须做精细化管控:

源安全域:优先配置

trust到untrust的策略,仅放行内网主动访问外网的流量源地址:限制为内网特定网段 / 终端,而非

any目的地址:限制为必要的外网业务地址,而非

any服务:仅放行 HTTP/HTTPS/DNS 等必要服务,禁用高危端口

反向策略:外网到内网的策略仅放行必要的业务端口(如 80、443),禁止

any放行

六、配置验证与故障排查

完成所有配置后,需进行全面验证,确保网络正常运行:

1. 接口连通性验证

外网验证:在防火墙 ping 外网网关 / 互联网地址,确认 ge2 接口外网连通

内网验证:内网终端 ping 防火墙网关

192.168.99.254,确认内网连通

2. DHCP 服务验证

内网终端设置为自动获取 IP,查看是否成功获取 192.168.99.100-200 段的 IP

查看防火墙 DHCP「租约信息」,确认终端 IP 分配正常

3. 内外网互通验证

内网终端 ping 外网地址(如 172.16.11.114),确认跨域流量正常放行

排查故障时,优先检查:安全域划分是否正确、安全策略是否启用、DHCP 地址池是否与接口网段一致